wealthAPI Datensicherheit

Sicherheit steht für uns an erster Stelle. Daten sind die kostbarste Währung unserer Zeit.

Der Schutz Ihrer Kundendaten hat für uns die höchste Priorität. Als regulierter Kontoinformationsdienst arbeiten wir nach deutschen Banksicherheits- und Datenschutzstandards.

Target Operating Model (TOM)

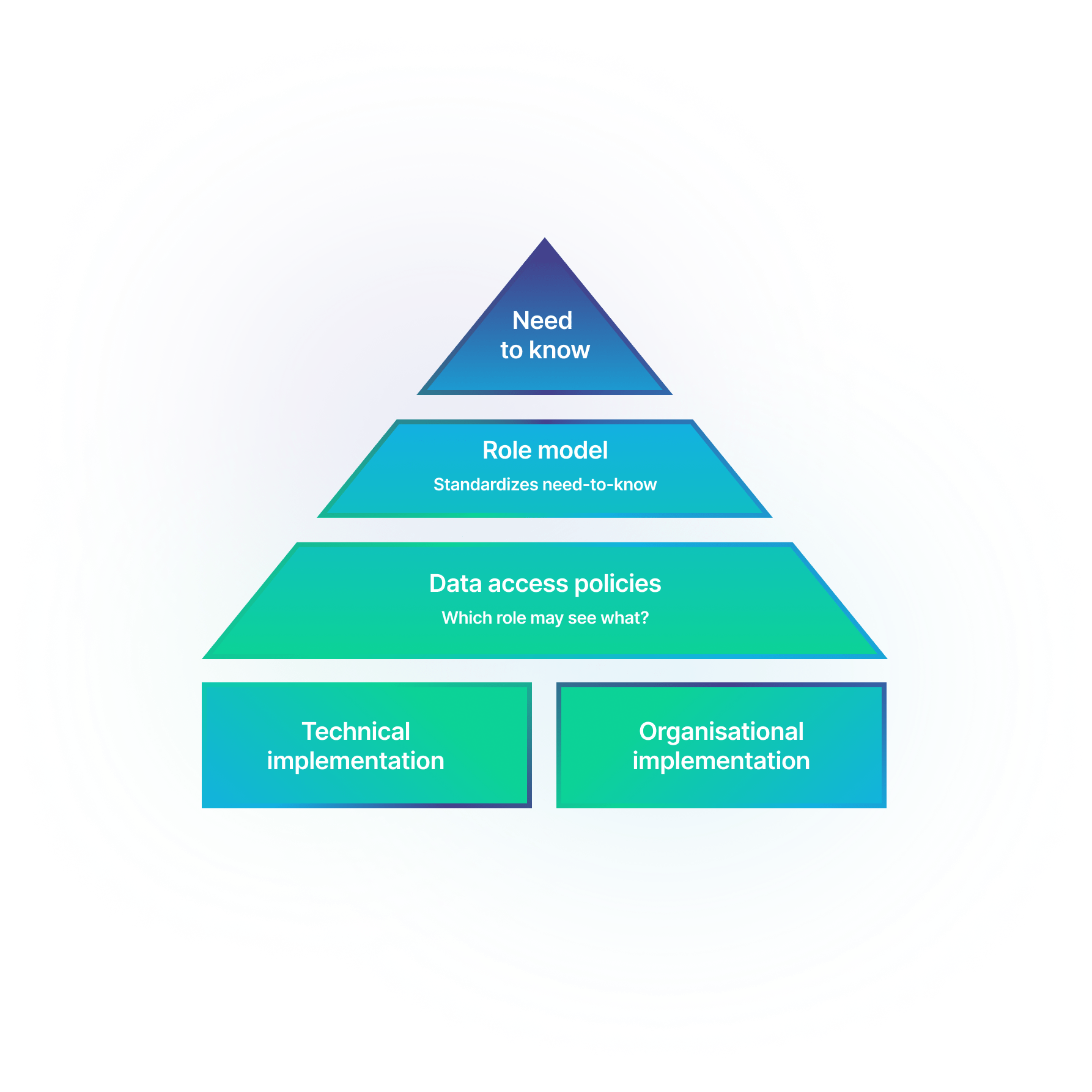

Unser Betriebsmodell beruht im Kern auf dem Grundsatz „need-to-know“. In Übereinstimmung mit den regulatorischen Anforderungen haben wir das Need-to-know-Prinzip als eine Reihe von organisatorischen Rollen formalisiert.

Mit der Entwicklung unseres Unternehmens entwickelt sich auch unser Rollenmodell weiter. Alle Rollen sind mit Datenzugriffsrichtlinien verknüpft, die festlegen, was jede Rolle sehen und bearbeiten kann.

Unsere Strategie

Technische Maßnahmen

- Hosting in Frankfurt (Google Cloud)

- Schwerpunkt auf testgetriebene Entwicklung, um hohe Qualität, auch in dynamischen Umfeld, zu gewährleisten

- Coaching bzw. enge Kooperation mit unseren Kunden und Partnern, um Mindestsicherheitsstandard zu erreichen

- Offene API’s die seit Jahren produktiv verwendet werden

- Abgekapselte Infrastruktur: Alle Komponenten (z.B. unsere Datenbank) laufen in ihrem eigenen Netzwerk und sind nicht von außen sichtbar. Backups sind verschlüsselt (Data at rest encryption)

- Einsatz von modernem Technologiestack und Google Services (z.B. Google Intrusion Detection, Web Application Firewall)

- Trennung sensibler und weniger sensibler Systeme in der wealthAPI Infrastruktur

Organisatorische Maßnahmen

- Anwendung eines strikten Zugriffsmanagements, sensible Daten sind nur wenigen Mitarbeitenden zugänglich

- Einsatz eines strikten Rollenkonzepts, verstärkt durch die zentrale Authentifizierung mit Google Services

- Bildung spezialisierter Teams und konstante Weiterbildung in Themen wie z.B. DSGVO

- Durchführung von Peer Reviews für alle Codeänderungen als Element der Qualitätssicherung, um individuelles Fehlverhalten auszuschließen

- Implementierung der Regulierung durch die BaFin, z.B. im Rahmen eines jährlichen Wirtschaftsprüfungsprozesses, in dem auch IT-Prozesse in einem Risikobericht auditiert werden

Unsere Überzeugungen

Sicherheit fängt inder Organisation an

Selbst wenn ein System über eine ausgezeichnete Sicherheitsarchitektur verfügt, erweist es sich als ineffektiv, wenn diejenigen, die damit interagieren, nicht über die erforderliche Qualifikation verfügen

Organisationssicherheitprägt IT-Sicherheit.

Sobald Mitarbeitende die Abteilung wechseln oder eine neue Rolle annehmen, müssen sich zwingend auch ihre Zugangsrechte ändern. Bei uns gibt es keine historisch bedingten Zugangsrechte, sondern nur Rollenprofile.

Sicherheit muss einemDesignprinzip folgen

Die Berücksichtigung des Sicherheitsaspekts ist von entscheidender Bedeutung im Servicedesign. Dies resultiert aus der Schwierigkeit, bestehende Systeme nachträglich zu ändern.

Menschen machen Fehler, ein Systemfrühwarnsystem hilft

Menschen machen Fehler. Es ist also erforderlich Systeme so zu konstruieren, dass Fehler frühzeitig erkannt werden und ihre Auswirkungen auf die Sicherheit minimal sind.

Die wichtigsten Zahlen,Daten & Fakten überwealthAPI.

Markterfahrung seit 2014

BaFin-reguliert

Lizensierter Kontoinformationsdienst (BaFin)

Zugelassener Finanzdienstleister in Österreich (FMA)

3500+ Bankanbindungen

Direkt-API zu comdirect, Trade Republic, Whitebox, Quirion, Scalable …

Mehr erfahren?

Lesen Sie jetzt den ausführlichen Thought-Leadership Artikel unseres CTO’s Wolfram Stacklies.